El presente post es inspirado por algunos sitios que sobreviven como piezas de museo de geocities, al rededor del 2006 cuando aún era algo aventurado crear un sitio web propio y existían comunidades de "hackers" que buscaban explotar la capacidad de las telecomunicaciones vía internet. Algunos nos reuníamos en salas de chat durante horas y era emocionante ver cuando aparecía un "nick" de algún conocido de forma espontánea.

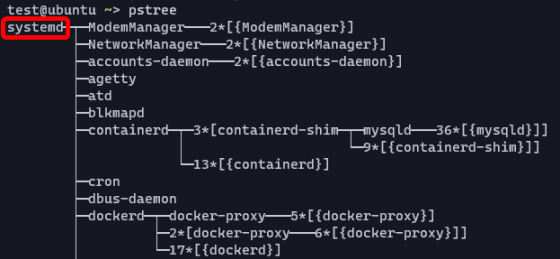

En ese entonces existía cierto espíritu de comunidad que a algunos nos impulsaba a compartir la mayor cantidad de conocimiento informático en lo que respecta a sistemas, código, scripts, y programas ejecutables hechos en casa: desde bromas que manipulaban los puertos I/O del ordenador afectado, clientes de chat, hacks de messenger, hasta peligrosos virus informáticos. El leer esta primera declaración de derechos humanos en el ciberespacio, la cual data de aquella época, me hace revivir aquel sentimiento, aunque para la época actual muchos de estos artículos suenen cuestionables.

No podíamos imaginar la forma en la cual el acceso a la red transformaría nuestras vidas y la forma en la cual nos comunicamos. Mucho menos podíamos haber imaginado que en algún momento todas las personas de todos los perfiles se conectarían.

En aquel entonces la mayoría de personas que nos conectábamos gozábamos de cierto ritual: obstruir el teléfono de casa en ciertos horarios para curiosear por la red, hacer amistades y compartir conocimientos. Los más afortunados: quienes tenían acceso como dueños o empleados de un ciber en el cual podían experimentar con multitud de equipos y después compartir sus resultados.

Extractos de la 1ª. Declaración de Derechos Humanos en el Ciberespacio

Artículo 1º:

Las ideas y opiniones de todos los seres humanos merecen una oportunidad igual para poder expresarse, considerarse y compartirse con otras, según la voluntad del emisor o el receptor, voluntariamente.

Artículo 2º:

Todas las personas tienes sus derechos y libertades expuestos en esta declaración, sin distinciones de ningún tipo, tales como la raza, el color, la lengua, las opiniones políticas o de otro tipo, el origen social o nacional, el estatus económico, el nacimiento o de otra clase. Además no se realizará ninguna distinción a base de jurisdicciones políticas o físicas, o del método de acceso a la red.

Artículo 3º:

Toda persona tiene derecho a la privacidad, anonimato y seguridad, en las transacciones de la línea.

Artículo 4º:

No se obligará a la revelación de información personal por parte de los proveedores de servicios ni por los sitios, y cuando sea requerida deberá realizarse con el consentimiento informado de la persona afectada.

Artículo 5º:

Nadie debe ser sometido, sin acuerdo previo a envíos masivos de correo electrónico no solicitado, de archivos vinculados u otras correspondencias masivas.

Artículo 6º:

Todas las personas tienen derecho a preservar la intimidad de sus datos de carácter personal que revelen la ideología, religión creencias, salud, origen racial, estatus social o vida sexual. Y a revelarlos cuando consideren o estipulen necesario.

En ningún momento pueden ser publicados o utilizados por terceras personas sin autorización previa y consciente del afectado. Así mismo se protegen la privacidad de los datos relativos a los menores de edad, independientemente de la autorización previa de los mismos.

Referencias:

SUÑÉ LLINÁS, Emilio. DECLARACIÓN DE DERECHOS DEL CIBERESPACIO, Universidad Complutense de Madrid. Madrid España. 2008, pp.15 y ss.